Trump dice que Crimea "seguirá siendo parte de Rusia" como parte del acuerdo de paz

El presidente estadounidense situó el origen del conflicto en el momento en que "empezaron a hablar de la entrada [de Ucrania] en la OTAN".

El Grupo Clarín corrió con los gastos y los huéspedes intentaron simular que se trató de una ingenua excursión turística.

Judiciales12 de diciembre de 2022 TELEDIARIO.COM.AR

TELEDIARIO.COM.AR

Lo fundamental ya fue establecido más allá de toda duda. Los chats entre los viajeros y sus anfitriones son explícitos: el Grupo Clarín corrió con los gastos y los huéspedes intentaron simular que se trató de una ingenua excursión turística en la que cada quien pagó lo suyo. Pero quedan varios puntos por esclarecer, entre ellos el origen de la filtración y el detalle de los vuelo.

Puntas pendientes

El dictamen de Etchepare sostiene que los siervos llegaron a Bariloche el 13 de octubre en un avión privado, matrícula LV-GCK, de la empresa “Servicios y Emprendimientos Aeronáuticos”(conocida por la marca Flyzar) y que “todos ellos retornaron al aeropuerto de San Fernando el día 15 del mismo mes y año, tal como surge de la Declaración Jurada acompañada por la Policía de Seguridad Aeroportuaria ante el requerimiento de esta Fiscalía”. Pero el sitio flightware.com, que sigue todos los vuelos del mundo no registra la presencia del Learjet LV-GCK el 15 de octubre en Bariloche.

En cambio, figura ese día allí otro avión de la misma compañía Flyzar, un Canadair CL-600-2B16 Challenger 605, con la identificación LV-KFQ. Su itinerario fue bien curioso. A las 10.55 salió de San Fernando y 33 minutos después llegó a una pista mencionada como “Cerca de Maldonado”, en la República Oriental del Uruguay. De allí despegó a las 13.21 hacia “Cerca de San Carlos de Bariloche” (en ambos casos aeropuertos privados), y a las 20.31 regresó a San Fernando, al cabo de algo menos de dos horas de vuelo. ¿Allí estaba la alegre muchachada judicial?

El sitio https://breached.vc/ ofreció por 600 dólares pagaderos en criptomonedas, 500MB de datos de Telegram exportados de un ministro argentino. Como muestra, ese sitio publicó los chats de D’Alessandro. Pero eso no significa que hayan hackeado su teléfono. Una técnica simple, aplicable a usuarios impunes que descuidan las medidas de seguridad, consiste en clonar las cuentas, con la técnica del SIM swapping. Con el número de documento y de celular de un usuario es posible llamar a la compañía que provee el servicio y pedir un chip nuevo por haber perdido el teléfono. Como es urgente, el falso cliente pasa a buscar el reemplazo a la compañía en vez de recibirlo en su domicilio. Con el nuevo chip en cualquier telefonito, es posible habilitar el Telegram del usuario para que funcione en una computadora. El usuario advierte la maniobra y recupera el control de su celular, pero todo lo que envíe y reciba se duplicará en la computadora espía.

Otra hipótesis es que alguien próximo a D’Alessandro accedió a su computadora y de allí bajó el archivo BPK del Desktop Telegram, con las 908 conversaciones filtradas, de las cuales sólo se han divulgado dos. Por eso, en cualquier momento puede haber más informaciones para este boletín.

EN ORSAI.-

El presidente estadounidense situó el origen del conflicto en el momento en que "empezaron a hablar de la entrada [de Ucrania] en la OTAN".

La jueza María Servini pidió al ministerio la nómina de los funcionarios presentes en la Dirección General de Operaciones y las modulaciones radiales.

Previamente a la denuncia formal, la mujer habría advertido sobre su situación tanto a otras autoridades del municipio como a la propia intendenta, a quienes les expresó su intención de renunciar debido a los hechos que venía soportando.

El artista chileno considera que el auge del K-Pop a nivel global, impulsado en parte por la pandemia y las redes sociales, es un fenómeno positivo que promueve una cultura sana y fomenta la conexión entre jóvenes.

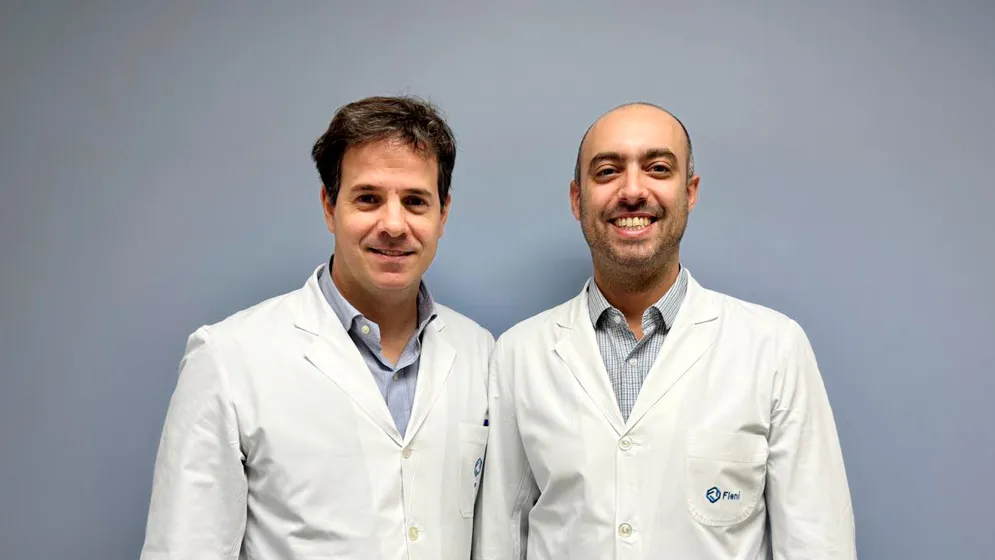

El avance de la empresa Entelai, con participación de especialistas del CONICET y de Fleni, apunta a brindar una herramienta de apoyo en la consulta neurológica con el fin de mejorar el abordaje médico de los pacientes con ataxias crónicas.

La jueza María Servini pidió al ministerio la nómina de los funcionarios presentes en la Dirección General de Operaciones y las modulaciones radiales.

El juez de La Plata, Alejo Ramos Padilla, afirmó que el Decreto N°137/2025 viola la forma republicana de gobierno, la división de poderes, la independencia del Poder Judicial y la garantía del juez imparcial.

La medida, que necesita la firma de la jueza Servini, abarca también a los empresarios imputados Mauricio Novelli, Manuel Terrones Godoy y Sergio Morales, exfuncionario de la Comisión de Valores.

El funcionario municipal, aunque no pudo precisar una fecha exacta para el inicio del asfaltado en el casco céntrico, afirmó que el intendente Ernesto Andrada lo considera una prioridad y que probablemente comience en el próximo mes (Mayo 2025).

La jueza subrogante enfatizó la importancia del cumplimiento de las ordenanzas municipales. Si bien el Juzgado recauda, su objetivo principal es la educación ciudadana para evitar infracciones.

Kristalina Georgieva, titular del organismo internacional, sorprendió pidiendo el voto en octubre para el gobierno de Milei. Sin embargo, encuestas recientes muestran que sólo tres de cada diez argentinos tienen una imagen positiva del Fondo. Un apoyo que podría resultar un búmeran para el Gobierno.

La conductora de SQP indicó que hubo dos episodios que la hicieron frenar y no involucrarse tanto en el tema.

“Yo pienso que le pegaron y se les fue la mano, no entiendo porqué no me llamaron o me dijeron si la nena les molestaba, yo jamás me negué, si me decían que les molestaba", contó José Luis Quintana.